As novas funcionalidades do SearchInform DLP

18.12.2017

VoltarEndpointСontroller

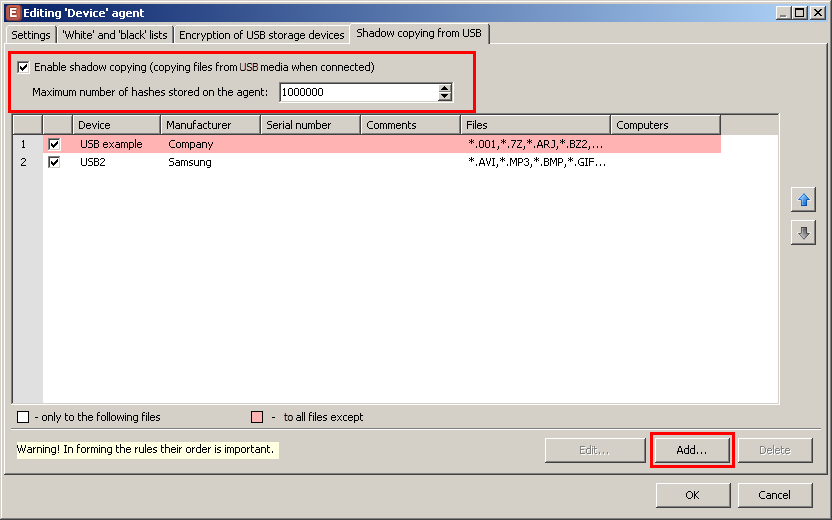

Cópia de Sombra do USB

A versão atualizada do produto permite realizar uma auditoria completa dos arquivos armazenados em um dispositivo USB conectado ao computador. A solução faz cópias de sombra dos arquivos e os verifica a partir de todas as políticas de segurança. Essa abordagem permite uma identificação mais precisa dos grupos de risco entre os funcionários, por exemplo, descobrir pessoas com pontos de vista radicais, vícios perigosos ou armazenamento indevido de segredos da empresa em pendrives pessoais.

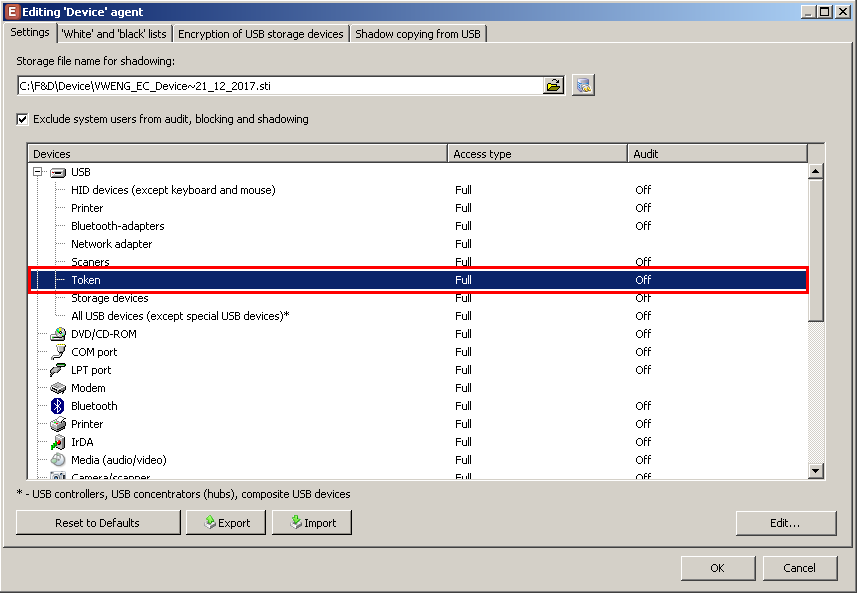

Configurações de acesso/ bloqueio de tokens

Anteriormente, era difícil detectar a conexão de um token a um computador: o sistema poderia identificar o dispositivo como um cartão USB ou um cartão inteligente. Como resultado, para dar permissão ou bloquear o dispositivo, era necessário combinar várias regras de segurança para diferentes classes de dispositivos. Agora, o sistema determina com precisão a conexão de tokens e permite delinear os acessos a eles usando uma única regra. O sistema se tornou mais flexível.

As novas classes dos dispositivos DeviceAudit

O sistema atualizado não apenas detecta a conexão de um telefone ao computador, mas reconhece o dispositivo: Android, Apple iOS, BlackBerry Palm e Windows Phone. Isso permite que os serviços de SI usem configurações de segurança mais flexíveis. Por exemplo, permitindo o acesso ao Apple corporativo (com sistema de proteção embutido) e bloqueando o Android pessoal de funcionários que possam representar alguma ameaça.

Interceptação de senhas pelo agente Keylogger

A interceptação de senhas pelo Keylogger vem ativada por padrão. Disponibilizamos a função que desabilita a interceptação de senhas inseridas pelos usuários nas janelas dos sistemas de autorização.

ReportСenter

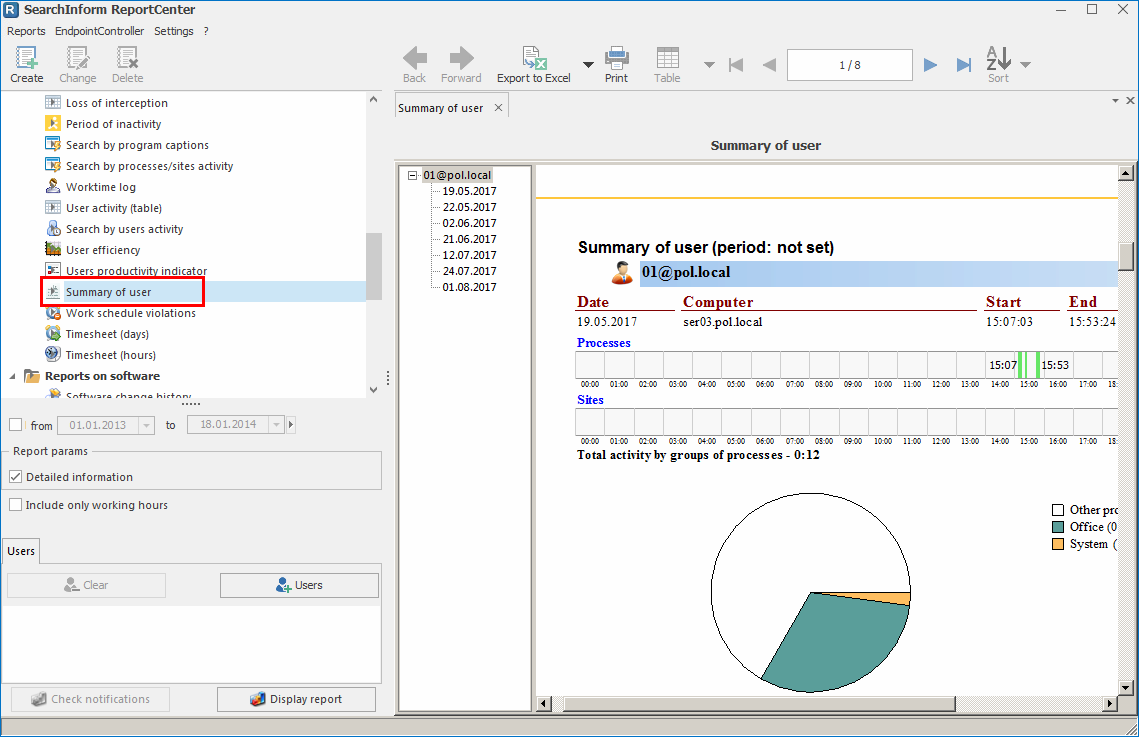

Relatório “Informações resumidas sobre usuários”

O novo relatório exibe os sites visitados pelo usuário e todos os processos que ele executa durante o dia. A duração do trabalho também é registrada. Opcionalmente, poderá ser exibida uma tabela com informações detalhadas sobre a sequência de processos ou sites iniciados pelo usuário e a duração das atividades em cada um deles.

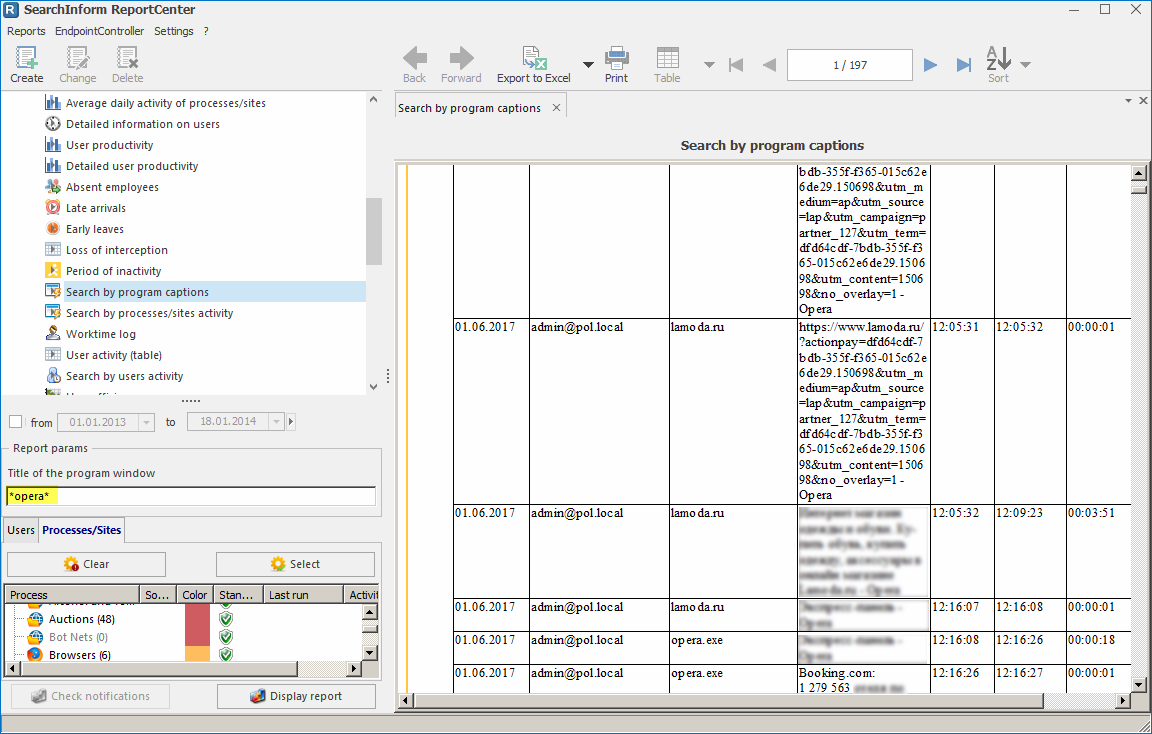

Relatório “Busca por cabeçalhos de programas”

Iniciando o Microsoft Word, o usuário trabalha com um documento específico. De acordo com o cabeçalho do processo, a solução SearchInform DLP monitora a atividade dos usuários e a duração do trabalho. A busca pode ser feita por intervalo de tempo necessário, a partir dos usuários selecionados, bem como a partir de um grupo de processos ou sites onde o cabeçalho desejado possa estar presente.

AlertCenter

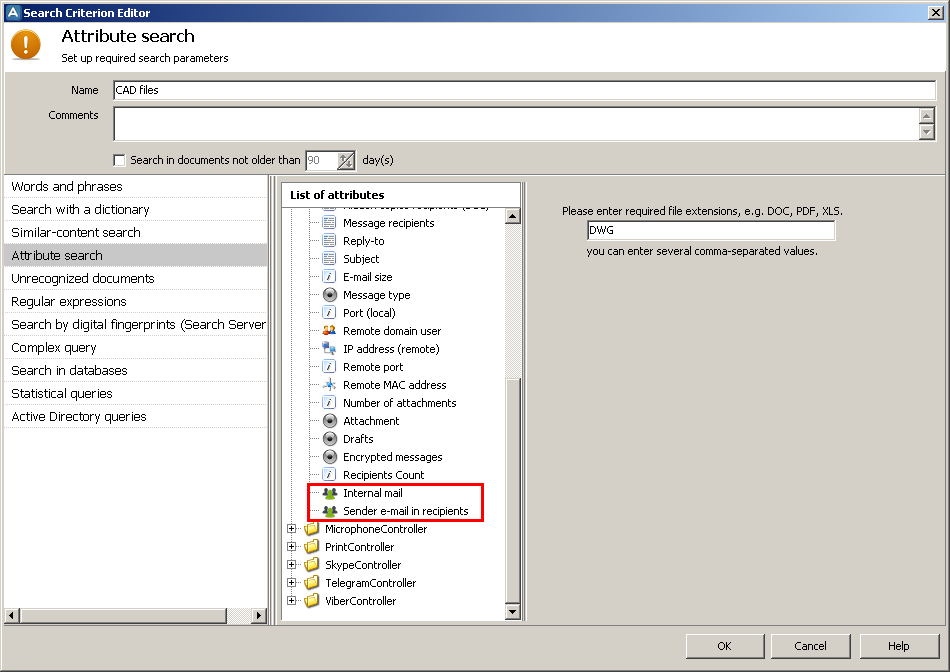

Identificação de endereços de e-mail por semelhança

Ao criar políticas de segurança utilizamos a detecção de envio de arquivos para endereços de e-mail pessoais ou para endereços de e-mail de concorrentes. Os incidentes sobre coincidências de correspondência corporativa interna não são registrados. Por exemplo, um e-mail foi enviado a partir do endereço i.ivanov@company.com para vários destinatários, entre os quais se encontra o endereço ivanov@gmail.com. O incidente será configurado pela coincidência do nome “ivanov” no endereço do destinatário e do remetente.

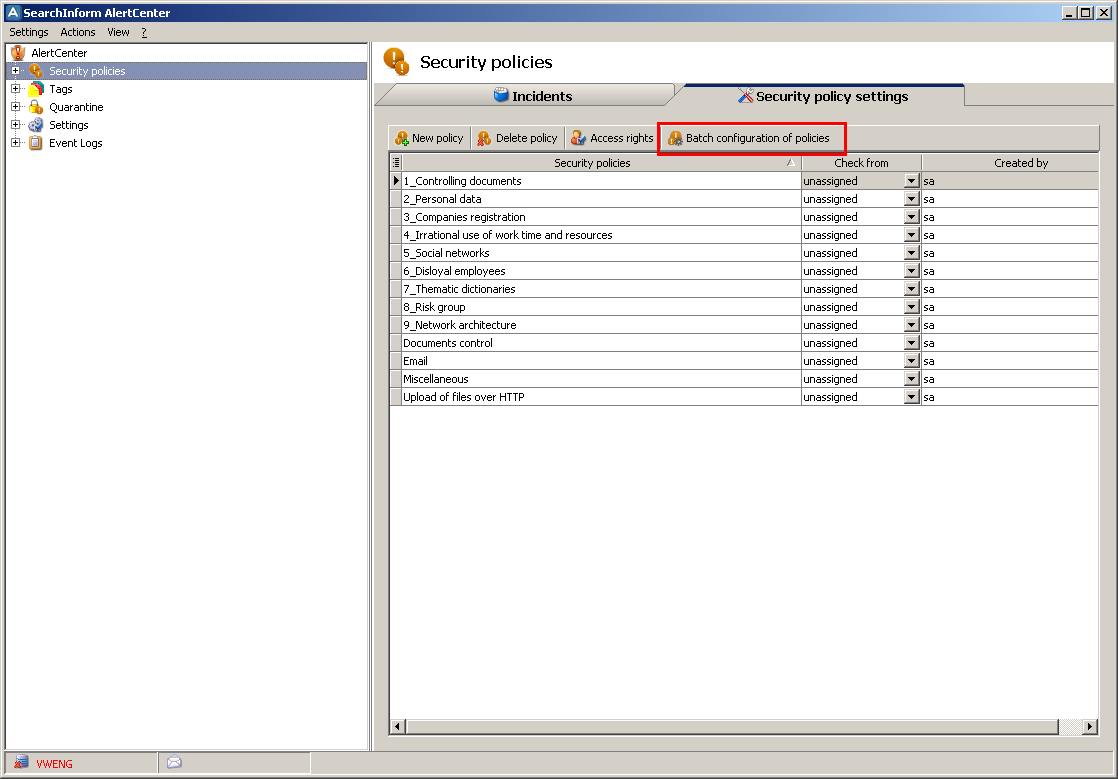

Configuração do pacote de políticas de segurança

Com a atualização da solução, o processo de configuração das políticas de segurança se tornou ainda mais simples. Agora é possível definir, reconfigurar e desabilitar as configurações (“agenda de teste”, “destinatários das notificações" e “listas das notificações utilizadas”) de todas as políticas e critérios de busca de forma centralizada.

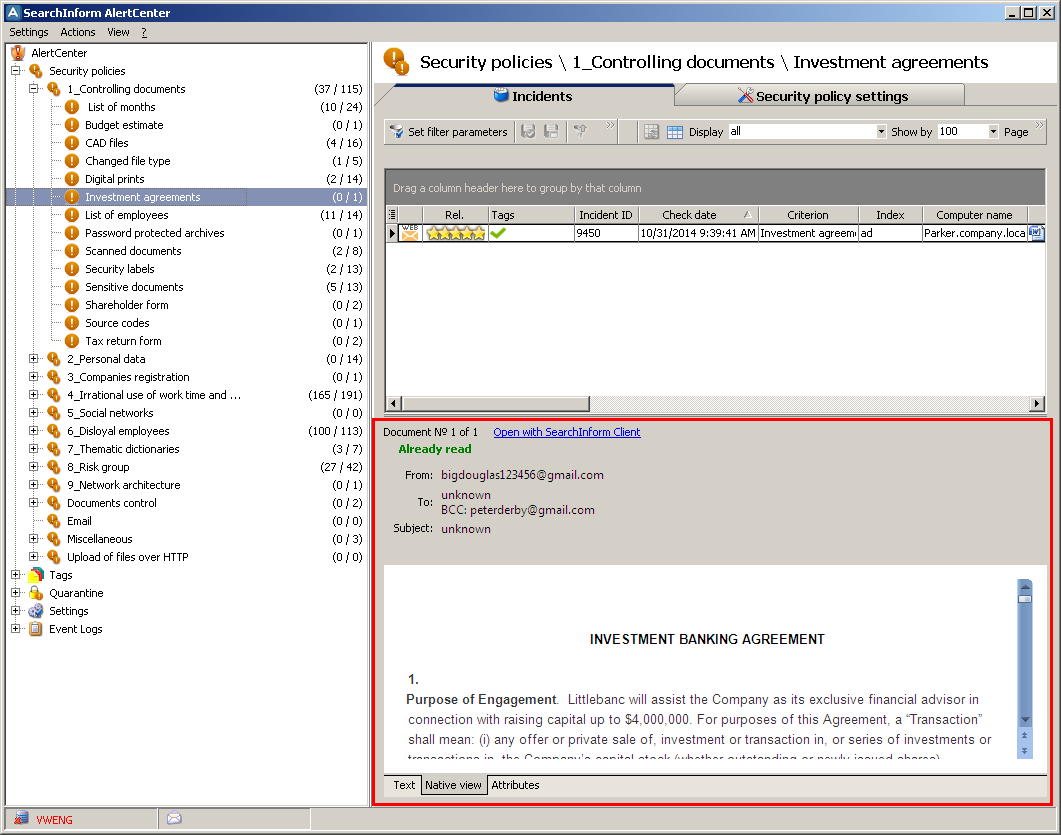

“Formato original”

O novo modo de visualização de incidentes permite que você veja os detalhes sobre o formato do documento original (tabelas, plano de fundo, fonte, seleção e outros elementos armazenados). Caso o administrador do SearchInform DLP tenha que lidar com vários disparos de alertas do AlertCenter sobre um mesmo incidente, o “formato original” permite, com apenas um clique, acessar o documento de origem e verificar seus detalhes.

DataСenter

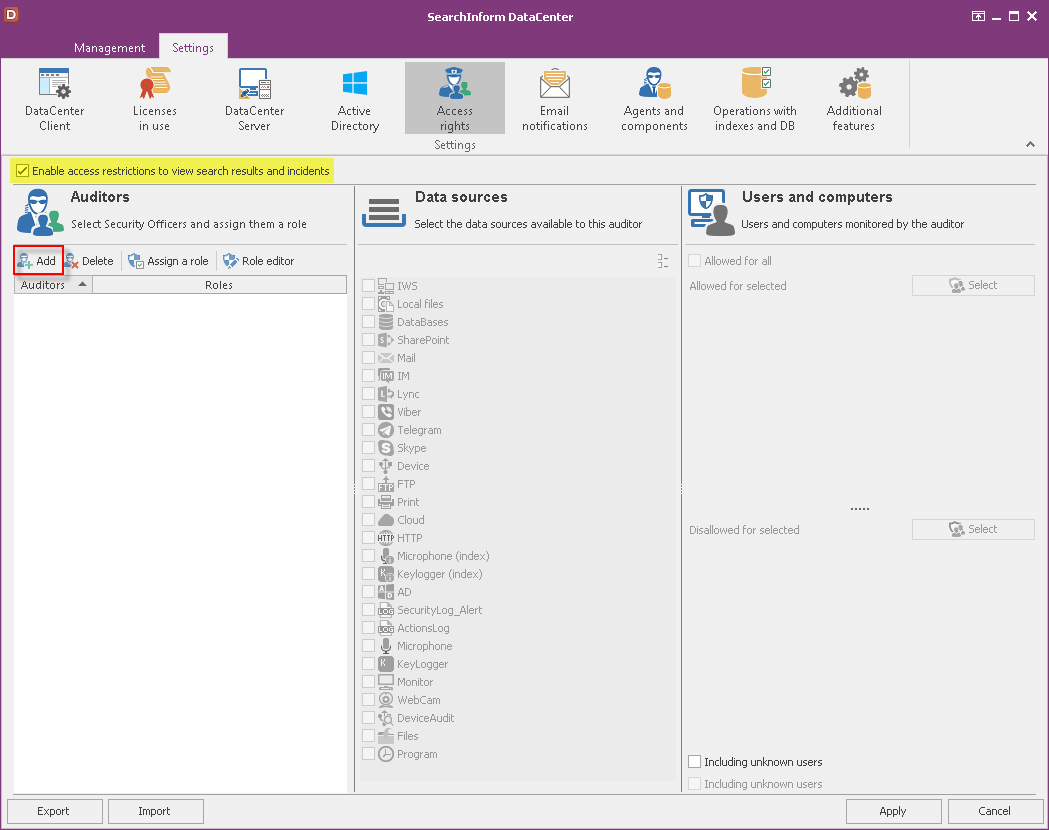

Controle dos direitos de acesso

Antes da atualização do sistema, a distribuição dos direitos de acesso era feita por usuários. Agora a solução usa um modelo diferente: o sistema cria funções exclusivas com direitos de acesso pré-configurados que posteriormente podem ser atribuídas a um círculo específico de usuários. Por padrão o sistema vem com as funções Admin (acesso irrestrito) e Viewer (somente leitura) pré-configuradas. Todo novo auditor adicionado ao sistema recebe a função Viewer, que pode ser alterada, se necessário. É possível selecionar várias funções.

SearchInform Client

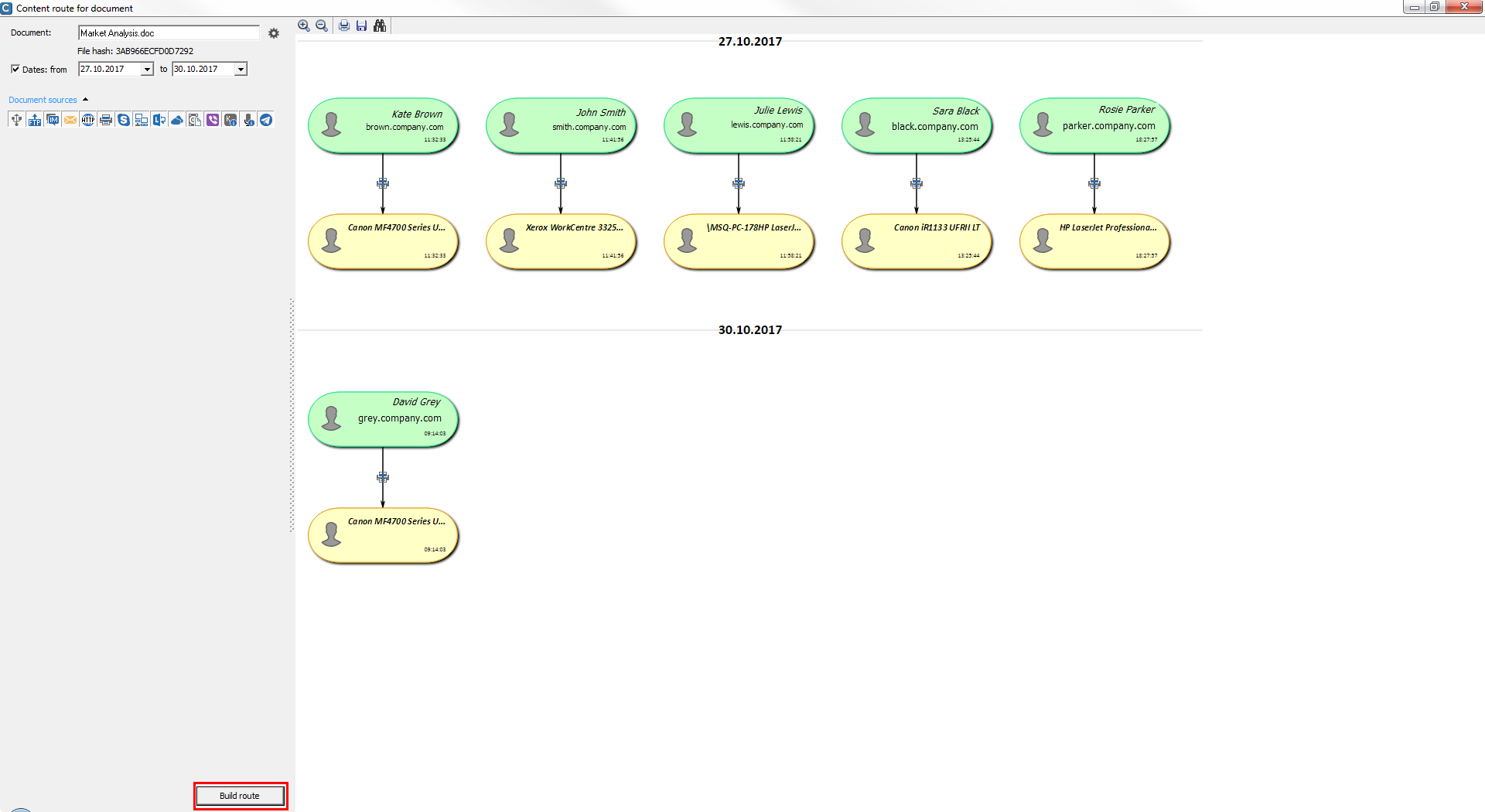

Rota de conteúdo de documentos

Foi adicionada a possibilidade de criar uma rota de conteúdo para os dados que possuem o atributo FileHash (suportado apenas no SearchServer 4.*). O sistema cria uma imagem clara da movimentação dos documentos, indica o remetente e os destinatários, bem como os canais de comunicação utilizados para a transmissão de dados. A ferramenta leva o processo de investigação a um novo nível, permitindo que o serviço de segurança rastreie rapidamente a disseminação de informações.

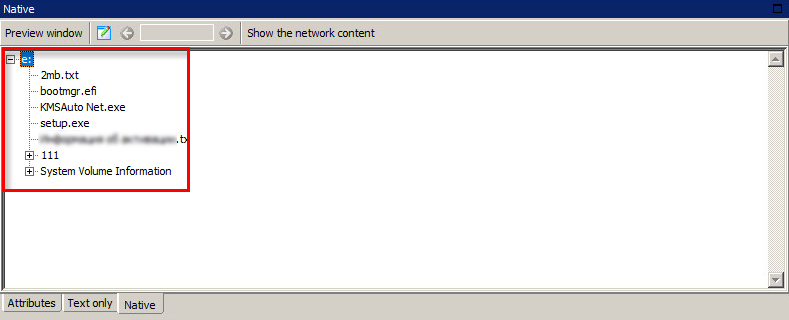

Exibição da estrutura do sistema de arquivos

Para maior comodidade, o SearchInform DLP exibe a estrutura do sistema de arquivos para dados recebidos através de cópias de sombra do USB.

Search Server

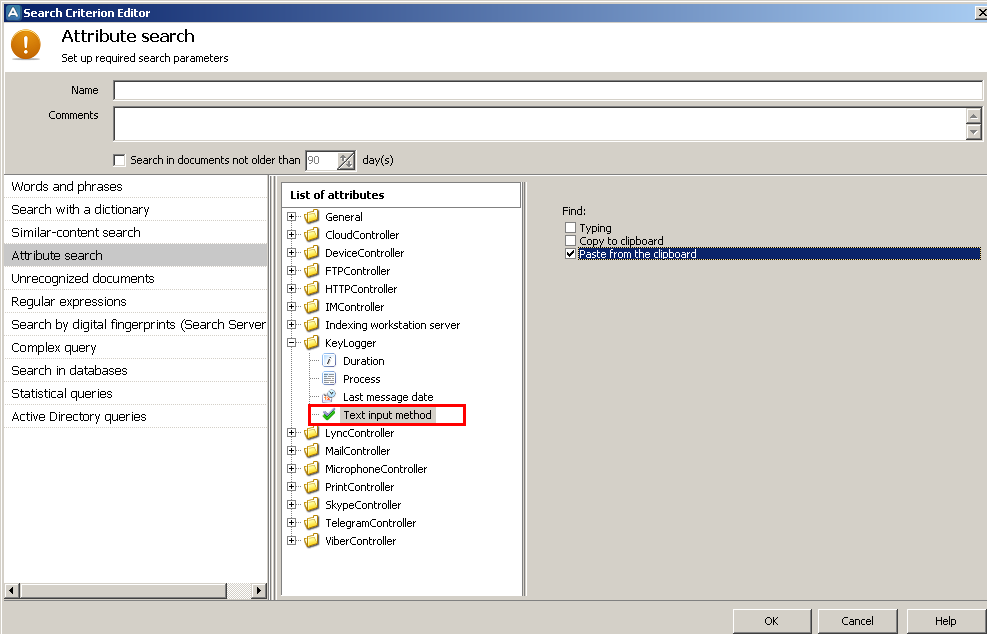

O novo atributo KeyLogger

O atributo “Método de entrada de texto” permite pesquisar o conteúdo da área de transferência de acordo com os seguintes critérios: inserção do texto, cópia para a área de transferência ou inserção a partir da área de transferência.