SearchInform FileAuditor

Auditoria do sistema de arquivos

Classificação automatizada

Controle de operações com dados sensíveis

O que é o FileAuditor?

Uma solução DCAP (Auditoria e Proteção centrada em dados) desenvolvida para a auditoria automatizada de sistemas de arquivos, pesquisa por violações de acesso e monitoramento de alterações em dados críticos.

O FileAuditor responde a perguntas importantes sobre a mitigação de riscos empresariais internos:

Quais documentos contêm informações corporativas críticas?

Qual o volume de dados críticos a empresa possui e onde estão localizados?

Quem tem acesso aos dados e permissão para editá-los?

Tarefas solucionadas pelo FileAuditor

Localiza arquivos em um fluxo de documentos com informações críticas e atribui um determinado tipo a cada arquivo: dados pessoais, segredos comerciais, números de cartão de crédito etc.

Facilita o controle de acesso a informações confidenciais - monitora automaticamente recursos abertos, arquivos disponíveis para um usuário ou grupo específico e contas privilegiadas.

Faz cópias de sombra dos arquivos críticos encontrados em um PC, servidor ou pasta de rede, salvando o histórico de alterações. O arquivo de dados confidenciais ajuda na investigação de incidentes e garante a recuperação de informações perdidas.

Audita as operações do usuário em um sistema de arquivos. Informações sobre alterações feitas em arquivos (criação, edição, movimentação, exclusão, etc.) sempre atualizadas e disponíveis aos agentes responsáveis pela mitigação de riscos.

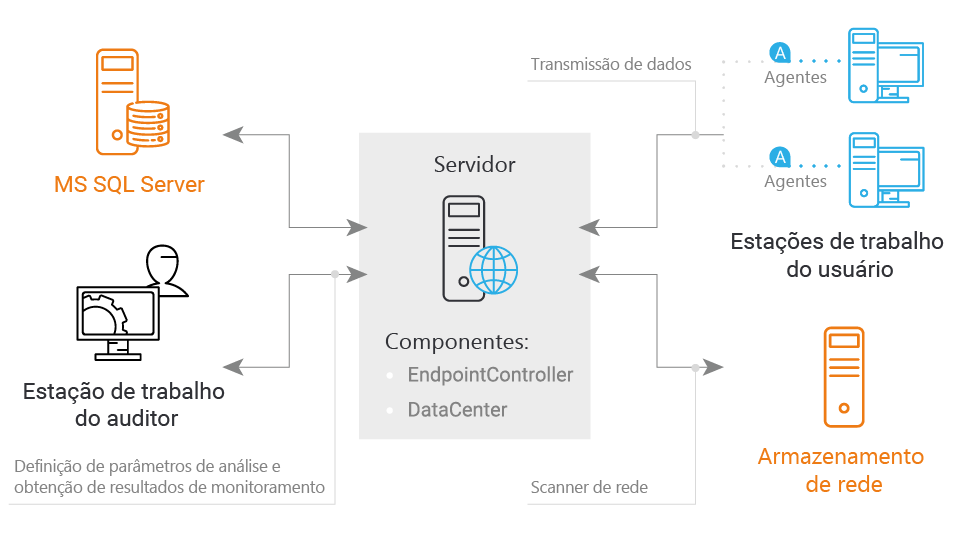

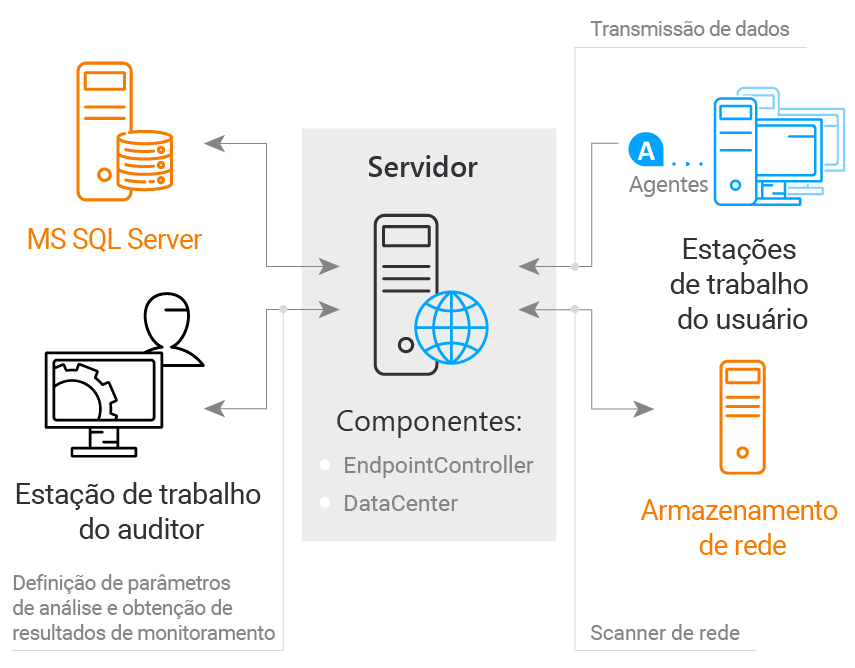

Como o FileAuditor funciona?

O programa é executado na plataforma de interceptação do agente EndpointController - verifica os PCs, servidores, pastas de rede e transfere dados para serem analisados na estação de trabalho do auditor de riscos.

O FileAuditor pode ser customizado e adaptado às necessidades de cada empresa:

- crie parâmetros de pesquisa para buscar documentos críticos (a partir de textos, expressões regulares, atributos de arquivos)

- defina o número de versões recentes dos arquivos, cujas cópias devem ser armazenadas

- configure a velocidade, frequência e os termos de verificação

Análise de dados

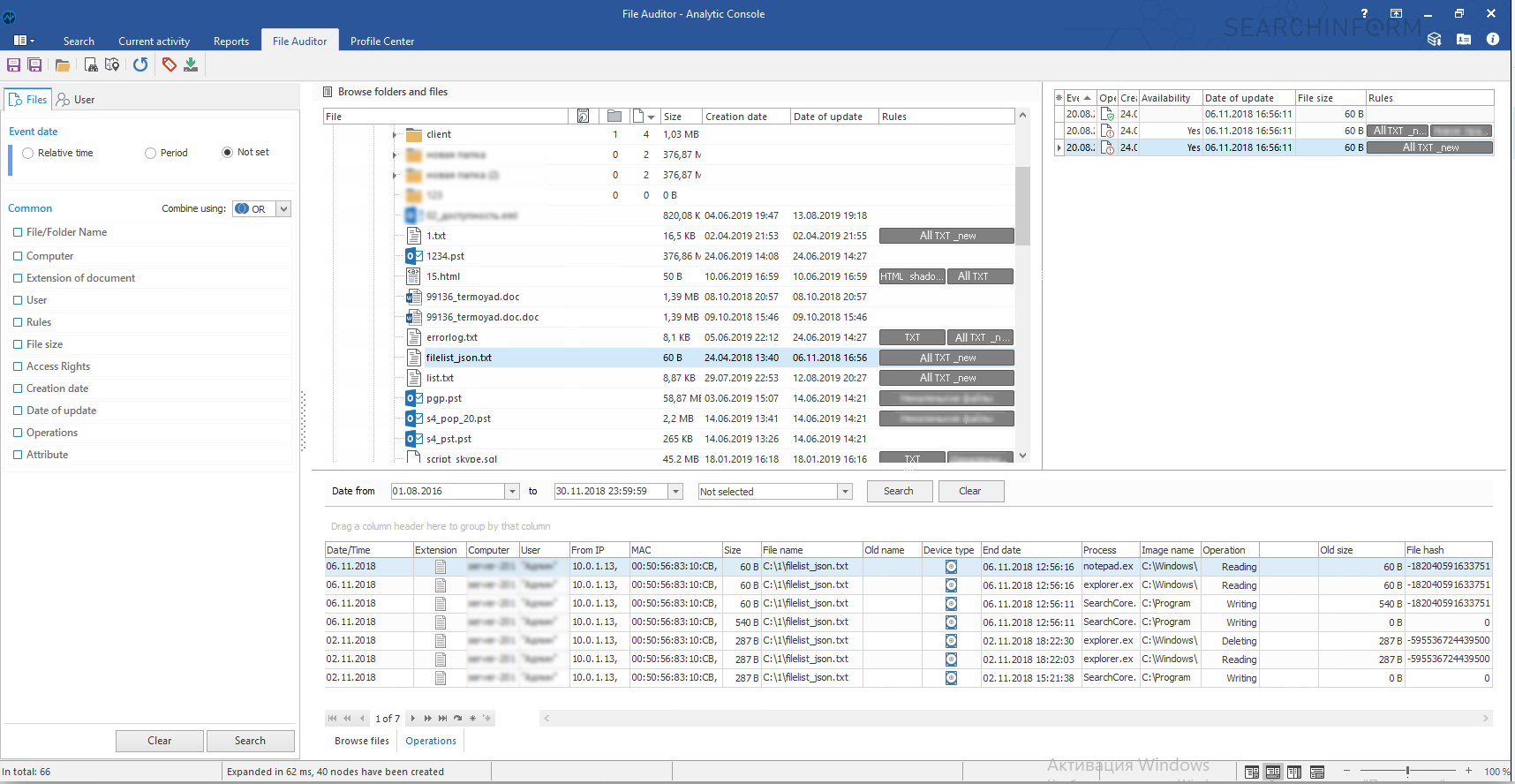

O FileAuditor visualiza os resultados da verificação do sistema de arquivos de acordo com os parâmetros especificados

O programa exibe:

- a árvore de pastas com indicação dos direitos dos usuários para cada diretório ou arquivo

- a presença de documentos críticos em PCs, servidores ou armazenamento em rede

- operações com arquivos críticos (criação, movimentação, exclusão, etc.)

- classificação de arquivos (acordos confidenciais, dados pessoais, demonstrações financeiras)

Integração ao SearchInform Risk Monitor

O FileAuditor pode operar como uma ferramenta independente ou como parte do SearchInform Risk Monitor. A integração de soluções DCAP ao Risk Monitor expandirá significativamente as funcionalidades do sistema.

Se você já tem instalado o SearchInform Risk Monitor, a instalação do software do agente e do servidor não será necessária para ativar o FileAuditor. A atualização do sistema e a ativação da nova funcionalidade serão suficientes.